HotRat非法软件下载的风险以及隐藏在其中的 AutoHotkey 脚本

尽管涉及重大风险,无法抵挡的诱惑使得许多人依然选择下载非法软体。因此,分发此类软体仍然是一种有效的病毒散播方式。这项分析揭示,破解软体通常包含隐藏的脚本,会在受害者的电脑上部署攻击者的恶意程式,甚至有时这些独立的恶意程式本身就存在于破解软体中。

我们的重点是检验附加在预先破解软体上的 AutoHotkey 脚本。这个脚本启动了一种我们称之为 HotRat 的 AsyncRAT

恶意程式变体。然而,部署流程的第一步需要管理权限。由于被滥用的软体通常默认要求高度权限,受害者对额外权限的请求并不会感到可疑。此外,部署过程会通过在安装

HotRat 之前禁用防病毒保护来危害系统安全。

HotRat

恶意程式为攻击者提供了多样的操作能力,例如窃取登录凭证、加密货币钱包、截屏、键盘记录、安装更多恶意程式以及访问或修改剪贴簿数据。我们的研究强调,必须避免未经授权的软体下载,并强调这些行为所面临的巨大风险,包括多次感染恶意程式和敏感信息泄露的可能性。我们建议从合法和授权的提供商处获取软体,以确保安全、合法,并获得持续的支持。用户也应保持系统安全措施,如防病毒程式,以防范这些不断演变的网络威胁。

武器化和传递

威胁行为者正在利用在线可用的破解程式,通过 Torrent 网站或可疑网页,并制作一个恶意的 AutoHotkey

脚本,将其转换为可执行档,并赋予与劫持的破解档相同的图示。攻击者通过使用 Ahk2Exe 编译器(版本

1.1.36.00)来完成此任务。因此,这个可执行档涉及几个阶段,最终部署 .NET 实现的

,我们称其为

HotRat,并包含持续性方面。

这种感染模式在各种类型的破解软体中都可以看到,理论上也可以插入合法和非法软体的安装程式。最常被影响的群体通常是 Adobe(Illustrator、Master Collection、Photoshop)和 Microsoft(Office、Windows)软体。第二组主要包含如《战地风云 3》、《世纪帝国 IV》、《红色警戒 2》和《模拟市民 4》等视频游戏。最后,第三组重要的部分是由用作系统和开发工具的高级软体组成(例如 IObit Driver Booster、VMwareWorkstation、Revo Uninstaller Pro 等)。

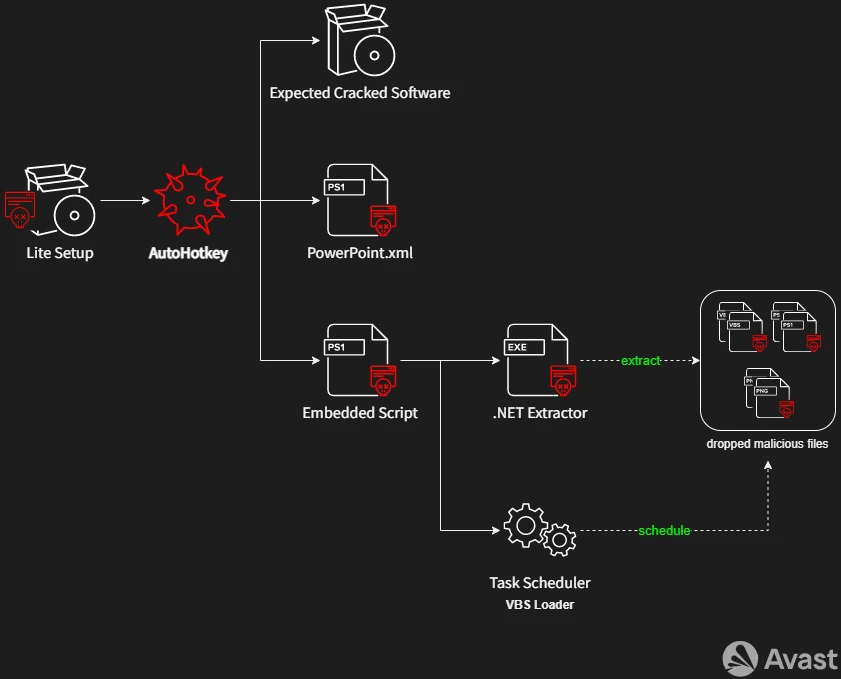

安装

安装过程涉及多个阶段,如图 1 所示,目的是部署最终的 HotRat

恶意程式并确保其在受感染系统上的持续性。该过程始于一个简化版本的预期破解软体安装程式,这个安装程式的唯一功能是启动一个恶意的 AutoHotkey

脚本。值得注意的是,这个安装程式与预期软体共用相同的图示和元数据。此外,还有一个单独的文件夹,其中包含恶意材料,与预期要「破解」的软体一起存在。

图 1. HotRat 的安装过程

图 1. HotRat 的安装过程

该 AutoHotkey 脚本首先启动目标软体的原始安装程式,提供正常安装过程的假象。然而,藏在 PowerPoint.xml 中的

PowerShell 脚本会同时运行,目的是削弱系统安全,具体包括:

- 禁用管理员同意,允许不经过同意或凭据执行需要提升的操作。

- 卸载 Avira 防病毒软体。

- 更改 Windows Defender 的设置。

有关这些系统安全修改的详细信息,可以在「防检测和绕过系统安全」一节中找到。最后,执行一个嵌入的 PowerShell 脚本以确保恶意程式在系统上的持久性。

嵌入的 PowerShell 脚本

任务计划程式用于在受感染系统上保持恶意程式的持久性。嵌入的脚本创建一个新任务,其名称中故意有一个错字(“administartor”),每两分钟执行一次 VBS 加载程式。这个定时任务的示例是:

schtasks.exe /create /tn administartor /SC minute /MO 2 /trC:\ProgramData\Microsoft\IObitUnlocker\Loader.vbs /RL HIGHEST

此外,嵌入脚本将进程名称 RegAsm.exe 添加到 Windows Defender 异常列表,因为该进程被用来注入有效负载,之后将详细说明。

嵌入脚本处理的最后操作涉及启动一个 .NET 解压程式。该解压程式将恶意文件——包括最终的 HotRat

有效负载和支持文件——解压到持久性文件夹中。脚本利用 Reflection.Assembly 方法触发一个 UAC 方法,示例如下:

`$bytes = System.IO.File::ReadAllBytes("'%A_WorkingDir%\Data\Library.dll'")

这个 .NET 解压程式除了能解压恶意文件之外,还有另一个重要功能。恶意程式作者侦测到使用最频繁的防病毒软体,并试图通过 IObit Unlocker停用它们。持久性文件夹中还包括可以通过 IObit 驱动程序删除系统和受保护文件的 IObit文件。最后,解压程式使用一个简单的命令来删除检测到的防病毒软体的文件夹,如下所示:

IObitUnlocker.exe /Delete <av_folder>

一旦嵌入脚本成功执行,所有必要的文件将准备就绪,以便通过之前的定时任务运行的 VBS 加载程式来部署最终的 HotRat 有效负载。

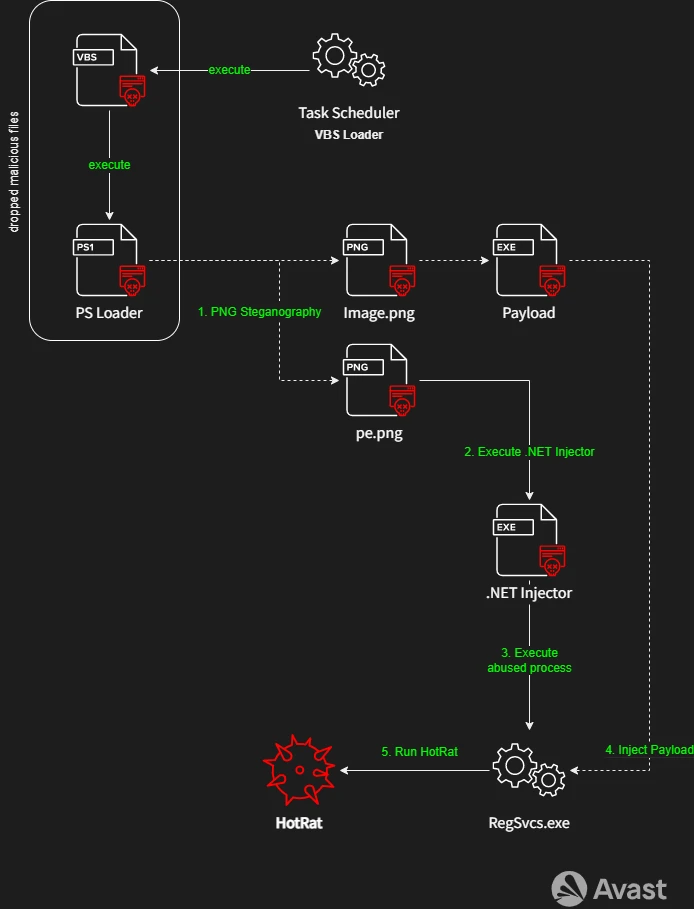

HotRat 部署

一旦设置定时任务并停用最终的防病毒软体,定时任务将定期运行 VBS 加载程式,逐步解混淆并注入最终的 HotRat 有效负载,如图 2 所示。

图 2. 使用任务计划程序部署

HotRat

图 2. 使用任务计划程序部署

HotRat

VBS 加载程式

持久性文件夹通常包含登入定时任务的 VBS脚本文件,是部署过程的入口点。该文件夹还包含一些其他文件,用于对最终有效负载进行混淆。为了涵盖所有方面,我们列出了目前在持久性文件夹中找到的路径:

C:\ProgramData\Microsoft\IObitUnlocker$env:USERPROFILE\AppData\Roaming\IObitUnlocker$env:USERPROFILE\AppData\Roaming\PerfLogsC:\ProgramData\PerfLogsC:\ProgramData\Data

VBS 加载程式仅执行位于同一持久性文件夹中的 PS1 脚本,通常名为 Report.ps1。这个 PS1 脚本,称为 PS Loader,利用

PNG 隐写术从同一持久性文件夹中提取两个 .NET 可执行文件。这些 PNG 文件不包含任何有趣的内容,只有一行单一像素,因此形成不同深浅的红色。

目前的隐写术实现了一种简单的方法,从每个红色像素中提取有用的字节,如下:

foreach ($x in 1..$img.Width ) { $File.Add(($img.GetPixel($x - 1, 0).R)) }

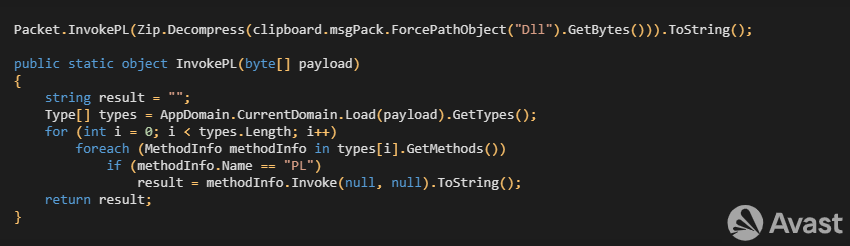

第一个 Image.png 文件包含最终的 HotRat 有效负载,该负载通过隐藏在第二个 pe.png 文件中的 .NET注入器注入到主机进程(RegAsm.exe)中。该注入器是一个简单的 .NET 应用程序,方法如下所示:

void Execute(string **processPath** , byte 的开源实现。恶意程式作者对 的实现进行了扩展,新增了窃取各种个人资讯和凭证的功能;该程式也可以部署其他恶意程式。因此,HotRat是一款全面的 RAT恶意程式。我们已经识别了大约 20 条新实施的命令。这些命令中的大多数实际上是作为有效负载服务实现的。具体来说,攻击者发送一个命令和压缩的.NET有效负载,然后执行该命令,结果再返回给控制伺服器。每个命令的入口点是一个名为 PL` 的方法,如图 3 所示。

图 3. .NET 有效负载的命令执行

图 3. .NET 有效负载的命令执行

到目前为止,我们尚未捕获到任何 .NET有效负载,因此仅根据命令的名字对每个命令的功能进行评估。另一方面,对于其他命令有直接的实现,我们可以描述这些命令的原始功能。下表显示了识别的命令及其目的。

命令 | 描述

---|---

anydesk| 窃取 AnyDesk 凭证 – 尚未确认

Avast| 删除 Avast 防病毒 – 尚未确认

backproxy| 设置 Backproxy – 尚未确认

DicordTokens| 窃取 Discord 令牌 – 尚未确认

getscreen| 截取萤幕快照 – 尚未确认

gettxt| 发送当前剪贴板上的文本

KillProxy| 停止 Backproxy – 尚未确认

killps| 停止特定进程

klget| 将键盘记录器日志发送到控制伺服器(存储于 %Temp%\\Log.tmp)

Net35| 安装 .NET Framework 重分发包 – 尚未确认

passload| 未知

pong| 对 ping 命令的控制伺服器响应

ResetScale| 重置显示缩放

savePlugin| 将插件保存到受害者机器

setxt| 将特定文本设置到剪贴板中

uacoff| 关闭 UAC – 尚未确认

Wallets| 窃取加密货币钱包 – 尚未确认

WDExclusion| 在 Windows Defender 中添加异常 – 尚未确认

WebBrowserPass| 从web浏览器窃取储存的密码 – 尚未确认

weburl| 从URL下载可执行档并执行

表 1. HotRat 命令总结

控制伺服器

有几个范本包含硬编码的控制伺服器和端口。不过,大多数控制伺服器都通过免费 DNS 伺服器提供。此外,每个 DNS记录的客户端端口都不同。因此,有时无法追踪最终的 IP 地址。

我们已识别出两个 IP 地址和端口如下:

185.205.209.206:1114108.143.240.80:112

捕获的 DNS 记录如下:

- `fon1的原始实现相同。

防检测和绕过系统安全

由于 HotRat 是以管理权限执行,因此攻击者很容易进行安全更改。如前所述,HotRat

安装过程包括特定行动以躲避大多数防病毒软体,并削弱系统安全。

存在几种移除防病毒软体的方法。其中,通过简单的命令卸载 Endpoint Protection SDK 来停用 Avira 防病毒,如下所示:

C:\"Program Files"\Avira\"Endpoint Protection SDK"\endpointprotection.exeuninstallSdk

即使 Windows Defender 没有被停用,安装过程也会将整个 C:\ 路径添加到排除路径中。

其他被 HotRat 侦测的防病毒(如 Malwarebytes、Avast、AVG 和 McAfee)通过 IObit Unlocker工具被禁用,该工具实现了一个内核代理驱动程式来删除系统保护文件。因此,HotRat 也能够删除在以下路径中检测到的防病毒档案:

C:\Program Files\Avast SoftwareC:\Program Files\AVGC:\Program Files\Common Files\McAfeeC:\Program Files\Malwarebytes\Anti-Malware

HotRat 恶意程式还会关闭管理员同意,以便进行需要提升权限的操作而不经过同意或凭据,因为 AutoHotkey脚本执行其他支持可执行档,需要更高的权限。因此,以下登录项的更新关闭了同意提示:

Set-ItemProperty -PathREGISTRY::HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System -Name ConsentPromptBehaviorAdmin -Value 0

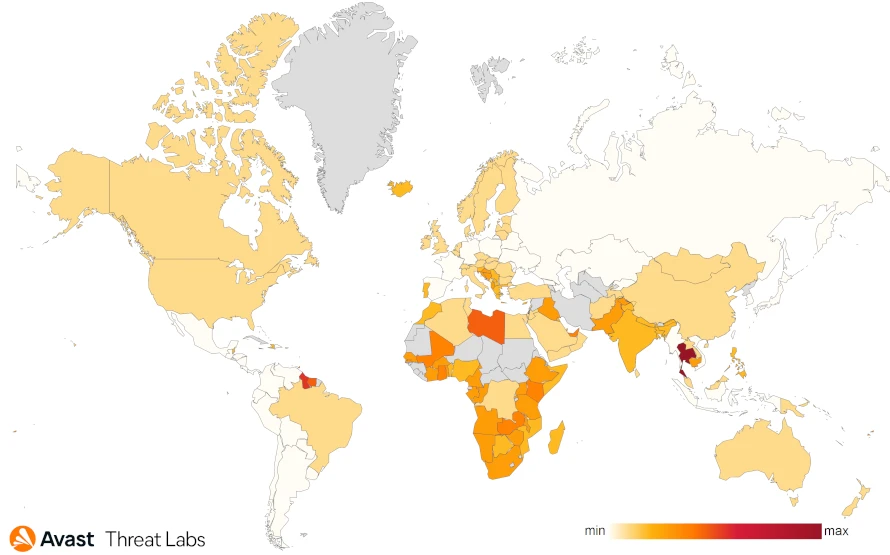

流行程度

自 2022 年 10 月中旬以来,HotRat 恶意程式的发生率首次显著上升。此后,我们观察到其在野外的稳定趋势。

最受影响的地区包括非洲、南亚、中欧和东欧、以及北美。下图显示了 HotRat 恶意程式在野外的详细分布和风险比值。

HotRat恶意程式的分布

HotRat恶意程式的分布

滥用软体

滥用的软体范围广泛。如上所述,攻击者专注于在视频游戏、音像编辑、办公应用程式和系统工具等领域中需求颇高的软体。

不幸的是,由于其受欢迎程度,我们的一个产品 CCleaner 的品牌名称也被用来通过非法复制产品来散播

HotRat。我们鼓励用户从我们的伺服器()直接下载

CCleaner,以确保其安装官方(因此安全)版本的软体。

以下列表总结了攻击者利用 HotRat 恶意程式所滥用的最常见破解软体。

- Adobe Illustrator 2023 v27.1.0.189 (x64) 多语言版预激活

- Adobe Master Collection CC 2022 v25.08.2022 (x64) 多语言版预激活

- Adobe Photoshop 2021 v22.0.0.35 (x64) 多语言版(预激活)

- Advanced System Care 16.1.0.106

- 《世纪帝国 IV 数位豪华版》

- Allavsoft 影片下载转档器 3.25.3.8409 + keygen

- 《战地风云 3 豪华版》+ 所有 DLC

- CCleaner(所有版本)6.08.10255 (x64) + 修补档

- Command & Conquer Red Alert 2 3.3.1 控制播放便携版

- CyberLink Screen Recorder Deluxe 4.3.1.25422

- Disk Drill Enterprise v50734

- EaseUS 数据恢复向导技术版 v15.8.1.0 20221128 + 修复 {破解}

- Far Cry 4 金版 – v1.10 + 所有 DLC

- IDM 6.41 build 4 包含修补 3.12.2022 破解中

- IObit 驱动程式增强专业版 v10.2.0.110 + 修复 {破解}

- IObit 卸载程式专业版 v12.3.0.8 + 修复 {破解哈希}

- KMSpico 10.1.8 最终版 + 便携版(Office 和 Windows 10 激活程序)

- Microsoft Office 2022 LTSC v3109(x64) 预破解 破解中

- Microsoft Office 专业增强版 2021 v2108 Build 14326.20144 (x86+x64) 包含激活工具

- Nitro Pro Enterprise v13.70.2.40 (x64) + 修补 {破解}

- PlayerFab v7.0.3.1 (x64) + 修补破解

- Proxima Photo Manager Pro 4.0 Release 7 多语言版

- ResumeMaker 专业豪华版 v20.2.0.4060 预破解

- Revo Uninstaller Pro 5.0.8 多语言版

- ScreenRecorder_4.3.1.25422_Deluxe

- Skylum Luminar Neo 1.6.1(10826)x64

- 《狙击手精英 4 豪华版》v1.5.0 所有 DLC 多人游戏专用伺服器

- 《模拟市民 4》(v1.94.147.1030 及所有 DLC)

- Tiktok 18+ Plus PC 下载(最新版本)V1.3.5

- Topaz Video AI v3.0.5 (x64) + 修补 {破解}

- VMware Workstation Pro v17.0.1 build 21139696 (x64) + 修补 {破解哈希}

- Wondershare Filmora X 3.0.6.3 (x64) 多语言版

- Wondershare UniConverter v14.1.9.124 (x64) + 修补破解

恶意文件储存库

被感染的文件通常存储在公共储存库中。具体来说,最常见的公共共享网站包括 `krakenfiles图 4. 通过 Facebook 和论坛散布恶意 URL

攻击者常用一种诡计,积极参与在线论坛。受害者往往会在这些论坛上搜寻下载未授权软体的帮助。然而,攻击者透过重定向到其他 URL 来误导他们,而这些 URL上早已潜伏著 HotRat 恶意程式,如 图 4 所示。

结论

尽管存在已知的风险,持续的软体盗版趋势仍使使用者面临潜在的恶意程式感染。在 10 月中旬,我们观察到一波激增的恶意程式活动,其中非法软体与恶意的

AutoHotkey 脚本捆绑,这些脚本在受害者的电脑上启动了 HotRat

恶意程式。这种恶意程式的扩散发生在公共储存库中,并通过社交网络和论坛分发链接。

HotRat 恶意程式是一个先进版本的

AsyncRAT,拥有众多间谍和个人数据盗窃的能力。我们检查了这个恶意程式的部署过程,该过程直接简单,使用基本的加密、PNG隐写术来传递最终的有效负载。此外,该恶意程式通过利用计划任务来展现持久性,使其能够在受感染系统上维持立足点。它还能消除防病毒程式,从而危及系统的整体安全。简单的部署和防病毒程序的移除结合起来,强调了这个恶意程式所构成的潜在威胁。

再次强调,避免从未经验证来源下载可疑软体尤为重要,尤其是那些要求停用防病毒程序的软体,因为这能帮助减少恶意程式感染和数据泄漏的风险。

标签:、、

分享:XFacebook

Leave a Reply